52pojie春节2026_安卓中级复现

分析

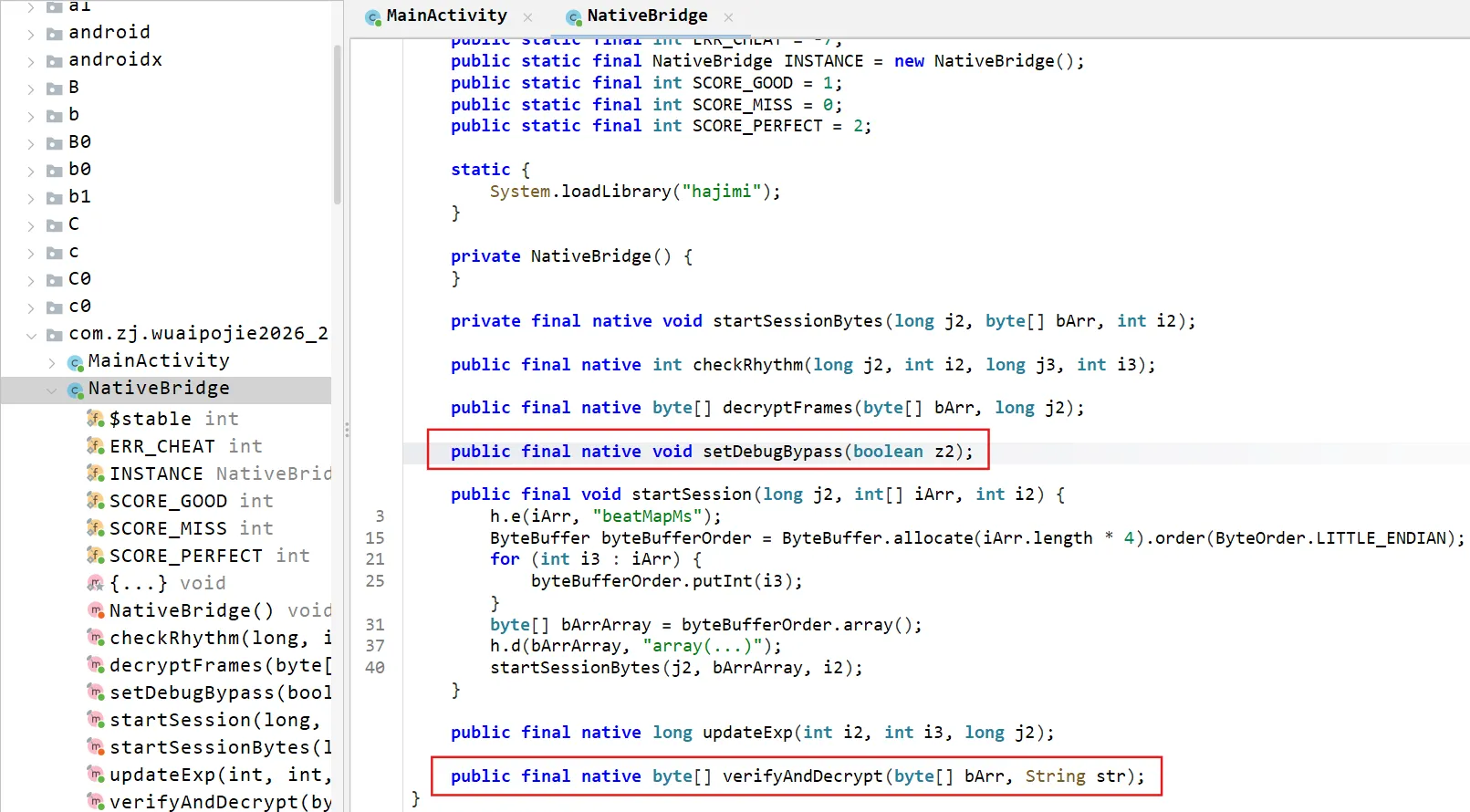

lib下查看

1 | |

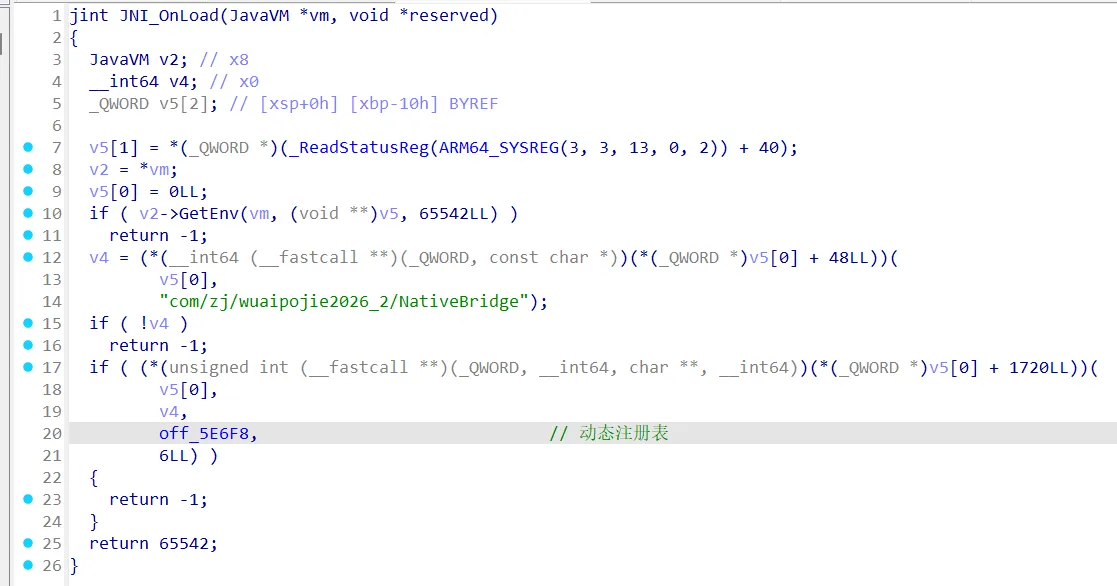

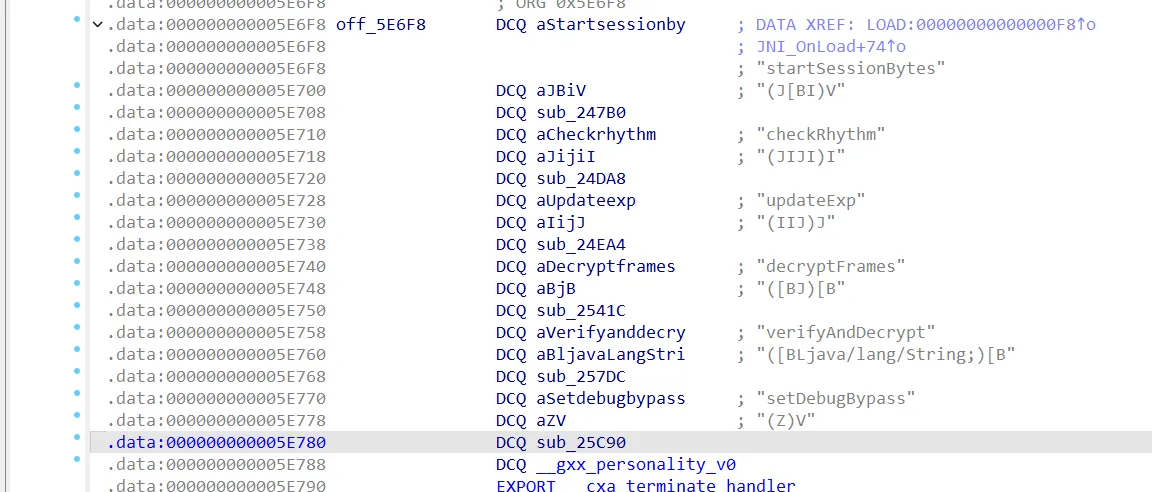

这里的签名表示函数传参的变量类型

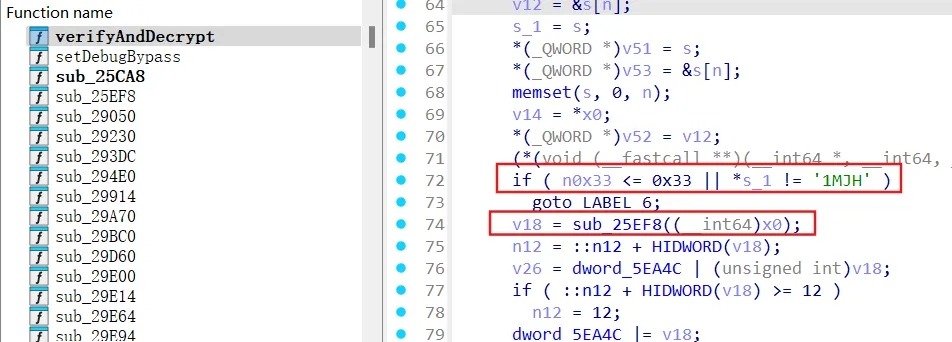

初始化后长度和头部校验,sub_25EF8检测环境

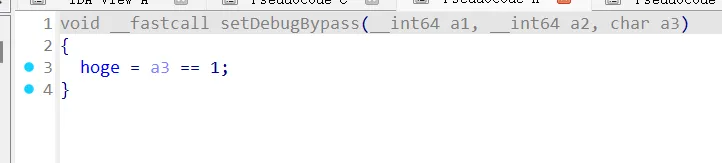

之后是原先的debugbypass校验,hook为0即可,莫名想到课上的三角校验,瑟瑟发抖

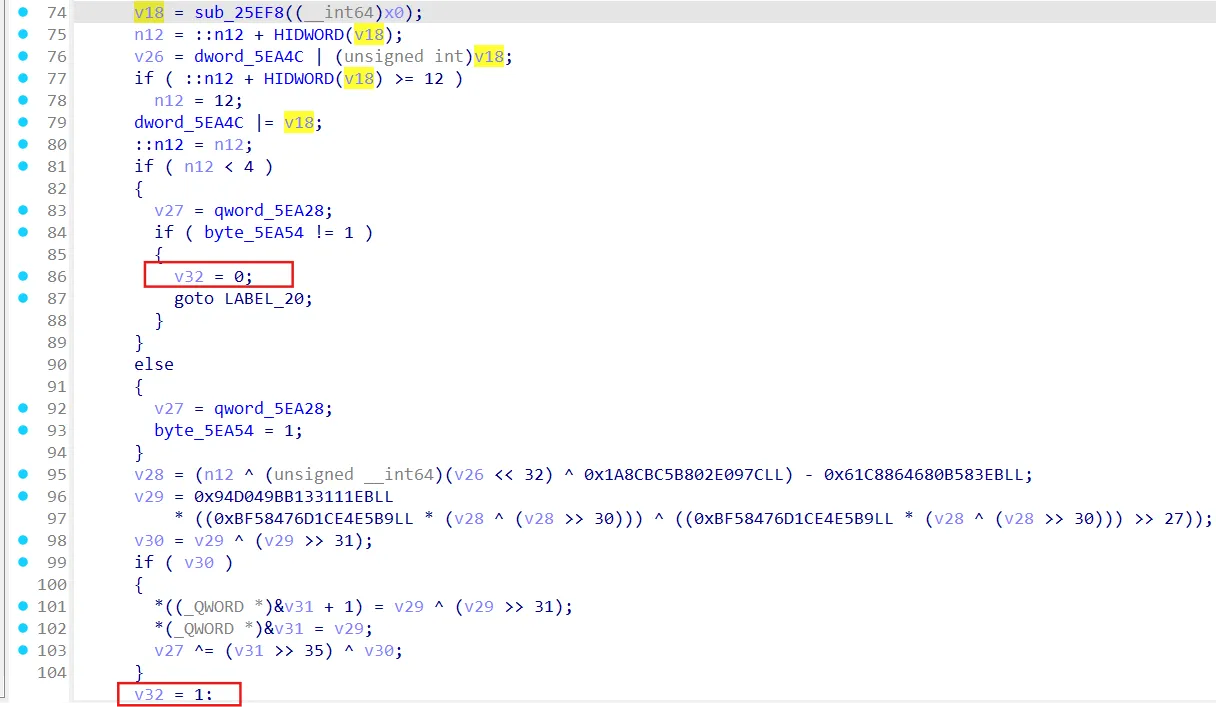

接下来就是正常的处理加解密验证等内容

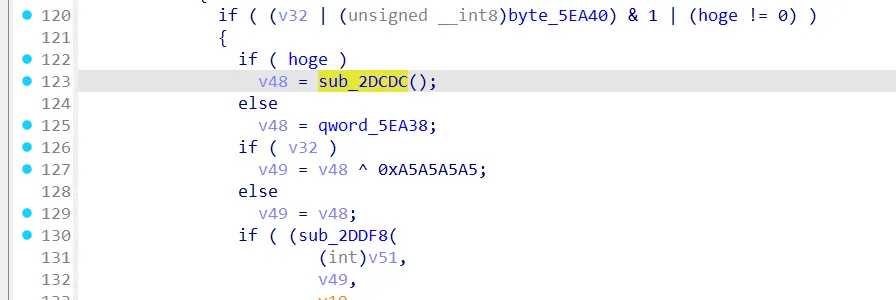

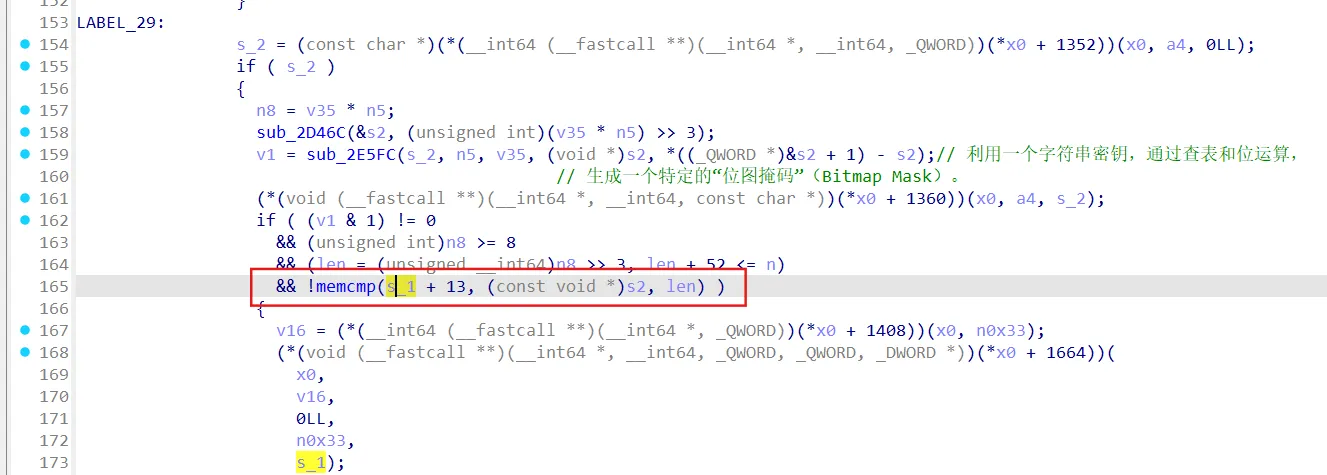

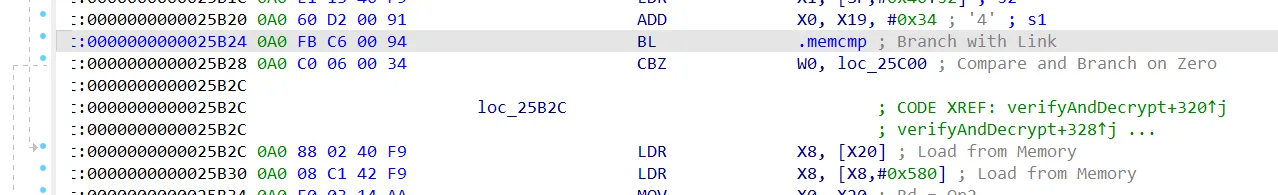

接着就是检测绕过了,处理检测函数,hoge值以及memcpy结果hook,检测函数参考下图,参考链接写的更详细

检测函数基址名字上就已经有了,memcpy这里得强调下,是修改此处调用的寄存器返回值

寄存器关系:

在 ARM64 架构中,W0 是 X0 寄存器的低 32 位。

它们指向同一个物理存储位置。修改 W0 会自动更新 X0 的低 32 位(高 >32 位会被清零);修改 X0 也会改变 W0 的值。

hook脚本

frida -U -f com.zj.wuaipojie2026_2 -l 1.js

1 | |

参考链接

52pojie春节2026_安卓中级复现

https://alenirving.github.io/2026/03/06/52pojie春节2026_安卓中级复现/